안랩, 계정 유효성 확인 사칭해 기업 계정정보 노리는 피싱 메일 주의 당부

'계정에서 비정상적 행위 감지돼 계정 유효성 확인해야 한다' 내용으로 접근

- 이선규 기자

- 등록 2024.03.04 10:05

[디지털금융신문]

안랩(대표 강석균)이 최근 ‘계정에서 비정상적 행위가 감지되어 계정 유효성을 확인해야 한다’는 내용으로 기업 계정정보 탈취를 시도하는 피싱 메일을 발견하고 사용자의 주의를 당부했다.

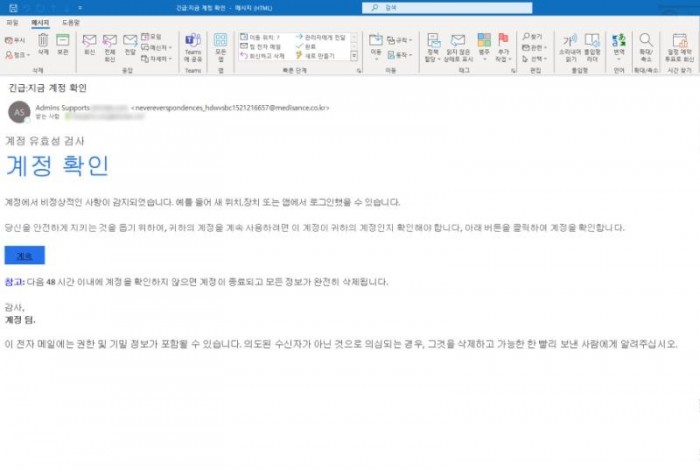

공격자는 먼저 기업의 ‘행정 지원(Admins Supports)팀’을 사칭해 ‘긴급:지금 계정 확인’이라는 제목의 피싱 메일을 유포했다. 본문에는 ‘계정에서 비정상적인 사항이 감지되었으니, 계정을 계속 사용하려면 ‘계속’ 버튼을 클릭해 계정을 확인하라’는 내용이 적혀있다. ‘48시간 이내에 계정을 확인하지 않으면 계정이 종료되고 모든 정보가 완전히 삭제된다’며 사용자를 불안하게 해 악성 URL 클릭을 재촉하는 내용도 덧붙였다.

사용자가 속아 메일 본문의 ‘계속’ 버튼을 누르면, ‘세션이 유효하지 않으니 다시 로그인하라’는 메시지로 계정정보 입력을 유도하는 로그인 페이지가 나타난다. 사용자가 해당 페이지에서 입력한 비밀번호는 공격자에게 전송된다.

특히 가짜 로그인 창 상단에 수신자가 재직 중인 기업 로고가 삽입된 점과 수신자의 이메일 주소가 ID 입력 칸에 미리 입력된 점을 미뤄볼 때, 공격자는 타깃한 조직의 이메일 등을 수집하는 등 사전에 공격을 준비한 것으로 추정된다. 공격자는 탈취한 계정으로 기업 관계자를 사칭한 2차 공격을 수행할 수 있어 사용자의 각별한 주의가 필요하다.

안랩 V3는 이번 공격에 사용된 피싱 페이지 URL을 진단하고 있으며, 샌드박스 기반 지능형 위협(APT) 대응 솔루션 ‘안랩 MDS’에서는 해당 메일을 차단하고 있다.

피해를 예방하기 위해서는 △보낸 사람 확인 및 의심스러운 메일의 첨부파일 및 URL 실행 금지 △사이트별로 다른 계정 사용 및 비밀번호 주기적 변경 △V3 등 백신 프로그램 최신버전 유지 및 피싱 사이트 차단 기능 활성화 △사용 중인 프로그램(OS/인터넷 브라우저/오피스 SW 등)의 최신버전 유지 및 보안 패치 적용 등 기본 보안 수칙을 실천해야 한다.

안랩 기술지원본부 김영진 선임은 “공격자는 탈취한 기업 계정을 활용해 사용자들의 신뢰를 얻어 2차, 3차 공격을 진행할 수 있다”며 “사용자는 기업 계정 탈취를 예방하기 위해 의심스러운 메일 내 URL은 실행하지 않는 등 기본 보안 수칙을 지키고, 조직에서는 백신을 비롯해 다면적인 보안 솔루션 운용에 더욱 만전을 기해야 한다”고 강조했다.